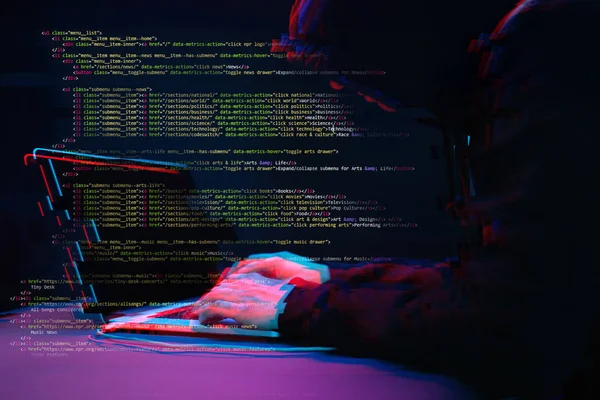

Cyber hacker invade bancos de dados para obter informações usando um computador. — Imagem de Stock

L

2000 × 1334JPG6.67 × 4.45" • 300 dpiLicença Padrão

XL

7952 × 5304JPG26.51 × 17.68" • 300 dpiLicença Padrão

super

15904 × 10608JPG53.01 × 35.36" • 300 dpiLicença Padrão

EL

7952 × 5304JPG26.51 × 17.68" • 300 dpiLicença Alargada

Cyber hacker invade bancos de dados para obter informações usando um computador. Conceito de cibercriminalidade e segurança de dados.

— Fotografia por nuclear_lily- Autornuclear_lily

- 497499996

- Encontrar imagens similares

Palavras-chave da Imagem Stock:

- Conceito

- informação

- Monitorar

- privacidade

- programação

- interface de

- Ataque

- Digitação

- ransomware

- comunicação

- espião

- protecção

- negócios

- Escuro

- hacker

- Ladrão

- identidade

- tecnologia

- Software de

- Sistema

- malware

- Com capuz

- computador portátil

- Internet

- Anónimo

- Digitais

- Phishing

- criminoso

- vírus

- Código

- homem

- Programador

- rede

- Senha

- Dados

- cibernético

- Binário

- Criminalidade

- Computador

- segurança

- pirataria

- furto

- em linha

- Web

- tela

Mesma Série:

Mesmo Modelo:

Informações de Utilização

Pode utilizar esta fotografia sem royalties "Cyber hacker invade bancos de dados para obter informações usando um computador." para fins pessoais e comerciais, de acordo com a Licença Padrão ou a Licença Alargada. A Licença Padrão abrange a maioria dos casos de uso, incluindo publicidade, designs de UI e embalagens de produtos, e permite até 500 000 cópias impressas. A Licença Alargada permite todos os casos de uso ao abrigo da Licença Padrão com direitos de impressão ilimitados e permite utilizar as imagens de stock descarregadas para merchandise, revenda de produtos ou distribuição gratuita.

Pode comprar esta fotografia de stock e descarregá-la em alta resolução até 7952x5304. Data do Carregamento: 19 de ago. de 2021